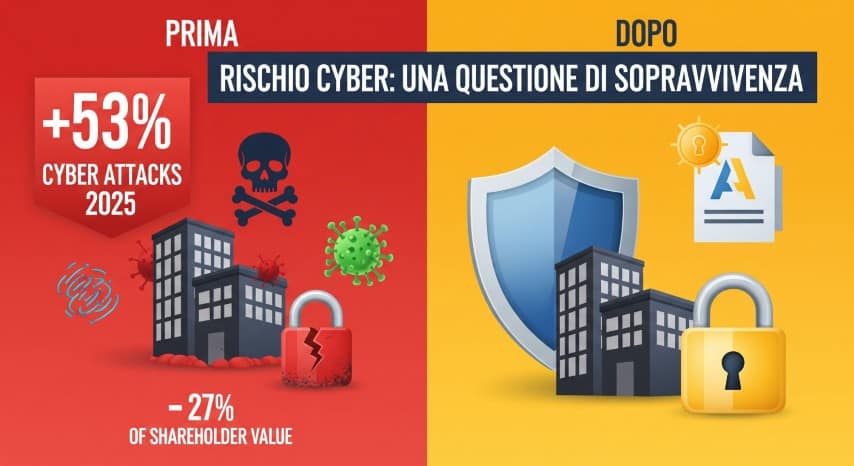

Rischio Cyber: una questione di sopravvivenza!

Gli standard di sicurezza per la polizza cyber sono diventati requisiti concreti e documentabili che le compagnie assicurative verificano prima di sottoscrivere qualsiasi copertura. Nel contesto tecnologico attuale, la sicurezza informatica è diventata pertanto un pilastro della stabilità finanziaria aziendale. L’aumento degli attacchi basati su Intelligenza Artificiale ha costretto le compagnie a definire standard di protezione ancora più rigorosi. La questione centrale non è più solo la prevenzione, ma la capacità dimostrabile di difesa tecnica.

Standard sicurezza polizza cyber: i 6 requisiti minimi indispensabili

Per sottoscrivere una polizza cyber oggi, le compagnie richiedono l’evidenza documentata di almeno sei presidi di sicurezza fondamentali. Non è sufficiente dichiarare di averli implementati: occorre dimostrarlo con documentazione tecnica verificabile. Questo cambiamento di approccio riflette pertanto la lezione appresa dai casi di diniego assicurativo legati a requisiti non rispettati.

1. MFA (Multi-Factor Authentication) adattiva

È richiesto l’uso di sistemi di autenticazione forte su ogni punto di accesso remoto, VPN e caselle email aziendali. L’MFA adattiva analizza inoltre il contesto della richiesta di accesso — dispositivo, posizione geografica, orario — e aumenta il livello di verifica in presenza di anomalie. Non è pertanto sufficiente attivare MFA per la maggioranza degli utenti: tutti gli account, inclusi quelli amministrativi, devono essere coperti.

2. Backup immutabili e air-gapped

I backup devono essere non modificabili e logicamente separati dalla rete aziendale per resistere ai ransomware di nuova generazione. Un backup raggiungibile dalla rete può essere criptato insieme ai sistemi produttivi, vanificando pertanto la protezione. Le compagnie richiedono inoltre evidenza di test periodici di ripristino: un backup non testato è considerato inaffidabile ai fini assuntivi.

3. Soluzioni EDR/XDR (Extended Detection and Response)

Il monitoraggio attivo con intelligenza artificiale permette di rilevare comportamenti anomali sugli endpoint in tempo reale. A differenza dei tradizionali antivirus, le soluzioni EDR/XDR analizzano pertanto i pattern di comportamento e possono bloccare minacce sconosciute prima che causino danni. Le compagnie richiedono evidenza che questi sistemi siano attivi e monitorati h24, non solo installati.

4. Vulnerability management e patching rapido

È richiesto un processo documentato per l’aggiornamento dei sistemi entro 72 ore dal rilascio di patch critiche. Le vulnerabilità non patchate rappresentano infatti i vettori di attacco più sfruttati dai cybercriminali. Molte polizze prevedono clausole specifiche che escludono la copertura per sinistri causati da vulnerabilità note e non corrette entro i termini stabiliti.

5. Segregazione della rete

La divisione dell’infrastruttura in compartimenti stagni impedisce il movimento laterale dei cybercriminali una volta penetrati nella rete. Senza segregazione, un singolo account compromesso può dare accesso all’intera infrastruttura. Le compagnie valutano pertanto la topologia di rete e richiedono documentazione delle policy di segmentazione adottate.

6. Cyber awareness continua

La formazione dinamica dei dipendenti con simulazioni periodiche di attacchi phishing è considerata requisito fondamentale. L’errore umano rimane infatti la causa principale della maggior parte delle violazioni. Non è sufficiente una formazione annuale: le compagnie richiedono programmi continuativi con frequenza trimestrale e documentazione dei risultati delle simulazioni.

La tua infrastruttura rispetta questi standard di sicurezza per la polizza cyber?

Compila il modulo Contattaci

Perché gli standard di sicurezza per la polizza cyber sono cambiati

L’inasprimento dei requisiti non è arbitrario. Le compagnie assicurative hanno registrato un aumento esponenziale dei sinistri cyber negli ultimi anni, con costi medi per incidente che hanno superato i 4 milioni di euro per le aziende europee. Di conseguenza, per mantenere la sostenibilità del prodotto, hanno introdotto prerequisiti tecnici stringenti che selezionano i rischi assicurabili.

La normativa europea ha inoltre accelerato questo processo. La Direttiva NIS2, recepita in Italia, impone alle organizzazioni di settori critici obblighi specifici di sicurezza informatica. Parallelamente, l’ACN — Agenzia per la Cybersicurezza Nazionale ha pubblicato linee guida tecniche che le compagnie assicurative utilizzano come riferimento per la definizione dei requisiti assuntivi. Pertanto, rispettare gli standard della polizza cyber significa sempre più spesso allinearsi anche agli obblighi normativi.

Standard sicurezza polizza cyber: il ruolo del broker specializzato

La polizza cyber garantisce, in caso di violazione, l’accesso immediato a specialisti di Incident Response ed esperti legali per la gestione del danno reputazionale. Tuttavia, ottenere la copertura e mantenerla attiva richiede un monitoraggio continuo della conformità ai requisiti tecnici.

In qualità di broker specializzato, Pico Adviser affianca le aziende non solo nella scelta della polizza più adatta, ma anche nella verifica preventiva degli standard di sicurezza richiesti. Questo approccio evita il rischio di diniego in caso di sinistro per violazione delle security warranties. Per approfondire la copertura cyber, visita la nostra pagina dedicata all’Assicurazione Cyber Risk.

Distinzione tra polizza cyber e RC Professionale Informatica

È importante distinguere correttamente tra le due coperture. La polizza cyber protegge i propri asset dall’interno: copre i costi di ripristino, la perdita di dati, l’interruzione dell’attività e le spese legali in caso di data breach subito direttamente. La RC Professionale Informatica tutela invece dai danni causati a terzi per errori nell’erogazione di servizi IT.

Per chi fornisce servizi informatici, Pico Adviser propone soluzioni integrate che coprono entrambe le esposizioni. Per approfondire la protezione dedicata ai fornitori IT, consulta la nostra guida alla RC Professionale Informatica.

Vuoi verificare se la tua azienda rispetta gli standard di sicurezza richiesti dalla polizza cyber?

Compila il modulo Contattaci

Ultimi Articoli

-

QCyberProtect QBE: La Guida alla Resilienza Informatica nel 2026

-

Polizza Cyber: il mercato globale cerca un equilibrio | Report DUAL 2026

-

NIS 2 e responsabilità penale: cosa è cambiato per CDA e manager IT

-

Pico Adviser: broker assicurativo specializzato per PMI italiane dal 1991

-

Insolvenze in Italia nel 2025–2026: i dati e i nuovi rischi per le PMI

-

Gestione del Rischio di Credito: 10 Segnali di Allarme da Non Ignorare