Attacchi Cyber Periodo Vacanze 2025-2026: Difese Estate e Polizze Protezione

Gli attacchi cyber nelle vacanze rappresentano una minaccia concreta e sottovalutata per le aziende italiane. Mentre molti dipendenti si godono le meritate ferie estive e gli uffici operano con organici ridotti, i cybercriminali intensificano le loro attività. Il periodo estivo — in particolare agosto — rappresenta storicamente una finestra di vulnerabilità critica. La combinazione di personale IT ridotto, processi di verifica rallentati e dipendenti meno vigili crea pertanto condizioni ideali per attacchi informatici di successo.

In sintesi: gli attacchi cyber nelle vacanze sfruttano una finestra di vulnerabilità strutturale: personale IT ridotto, processi di verifica rallentati e dipendenti meno vigili. Secondo lo Y-Report 2026 di Yarix, nel 2025 gli attacchi ransomware sono cresciuti del 51% a livello globale e in Italia il volume è raddoppiato rispetto all’anno precedente, con picchi estivi documentati su realtà come Conad, Fiorucci e Poltronesofà. Il danno medio per una PMI italiana ha raggiunto i 59.000 euro. La difesa efficace combina procedure operative anti-frode (verifica telefonica obbligatoria per pagamenti urgenti, aggiornamenti patch anche in agosto) e una polizza Cyber Risk con intervento h24 di incident response che trasforma le conseguenze da catastrofiche a gestibili.

Questa vulnerabilità stagionale non è casuale: i gruppi criminali organizzati pianificano campagne specifiche per i periodi di ferie, sfruttando la minore capacità di risposta delle organizzazioni. I dati del 2025 confermano l’escalation: secondo lo Y-Report 2026 di Yarix, gli attacchi ransomware sono cresciuti del 51% a livello globale e in Italia il volume è raddoppiato rispetto al 2024, con un picco concentrato proprio nei mesi estivi. Comprendere le tattiche utilizzate e implementare difese appropriate diventa quindi fondamentale per proteggere asset aziendali e dati sensibili.

Attacchi cyber vacanze: perché agosto è il mese preferito dai cybercriminali

Il periodo estivo offre ai criminali informatici vantaggi tattici significativi che riducono il rischio di detection e aumentano le probabilità di successo. Le aziende operano con personale ridotto: i team IT sono sotto-organico, i responsabili decisionali sono in ferie, i processi di approvazione sono rallentati. Un attacco che normalmente verrebbe identificato in ore può pertanto passare inosservato per giorni.

La vigilanza dei dipendenti diminuisce durante il periodo pre-ferie. Le persone sono mentalmente concentrate sulle vacanze imminenti e meno attente ai dettagli sospetti nelle email. Di conseguenza, email di phishing che normalmente sarebbero riconosciute come sospette vengono aperte e i link cliccati senza verifiche.

Un altro fattore critico riguarda i tempi di risposta prolungati. Quando un attacco viene finalmente rilevato, il personale tecnico potrebbe essere in ferie o disperso geograficamente. Ciò che normalmente richiederebbe ore per essere contenuto può pertanto trasformarsi in giorni di esposizione continua, amplificando esponenzialmente i danni.

Molte aziende sospendono o riducono gli aggiornamenti di sicurezza durante l’estate per evitare problemi tecnici. Questa politica, apparentemente prudente, lascia invece i sistemi vulnerabili a exploit noti per settimane o mesi. I criminali sanno esattamente quali vulnerabilità non sono state patchate e possono sfruttarle con elevata probabilità di successo.

Tattiche di attacco cyber intensificate durante le vacanze

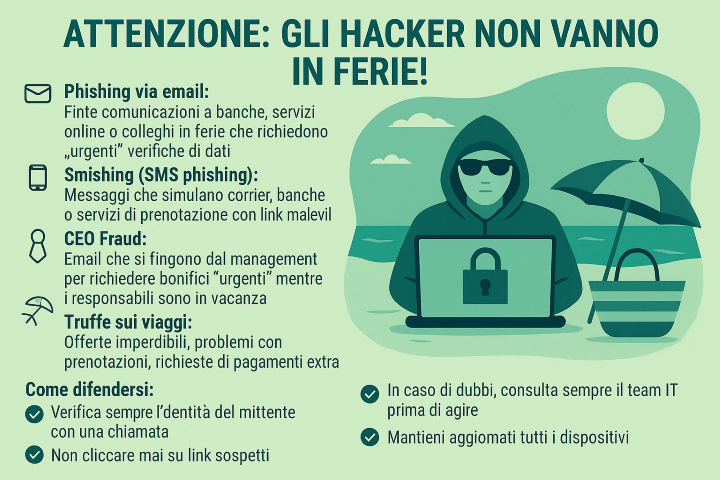

Gli attacchi cyber durante il periodo estivo seguono pattern specifici ottimizzati per sfruttare le vulnerabilità organizzative stagionali. Il phishing via email rappresenta il vettore primario, con campagne che mimano comunicazioni apparentemente urgenti da fornitori, clienti o partner commerciali. Esempi comuni includono false fatture con coordinate bancarie modificate, richieste urgenti di pagamento, comunicazioni da corrieri espresso. Molte campagne sfruttano inoltre tematiche vacanziere: false prenotazioni alberghiere, problemi con biglietti aerei, offerte last-minute.

Smishing e CEO fraud durante le vacanze estive

Lo smishing (SMS phishing) è in crescita esponenziale proprio durante l’estate. I criminali sanno che le persone in vacanza controllano più frequentemente i messaggi sul telefono che le email aziendali. Inviano pertanto SMS apparentemente da banche, servizi di delivery o provider telefonici richiedendo azioni immediate.

Il CEO fraud (Business Email Compromise) rappresenta invece la minaccia economicamente più devastante. I criminali identificano periodi in cui CEO e CFO sono simultaneamente in ferie, poi impersonano uno dei due per richiedere trasferimenti urgenti. Con i normali processi di verifica sospesi o rallentati, questi attacchi hanno tassi di successo preoccupanti.

Truffe specifiche del settore turistico e viaggi

Il periodo estivo vede proliferare truffe specificamente progettate per sfruttare la mentalità vacanziera. Le false prenotazioni alberghiere mimano conferme da portali noti — Booking, Expedia — con link per “verificare i dettagli” che portano a siti phishing identici agli originali. Le truffe sui voli low-cost sono inoltre particolarmente insidiose: offerte con countdown temporali che creano urgenza artificiale, siti che sembrano legittimi, accettano pagamenti e inviano conferme false.

Malware camuffato da app vacanziere e rischi Wi-Fi pubblico

Un trend emergente riguarda le false app di servizi vacanzieri — noleggio auto, transfer aeroportuali, prenotazione ristoranti — che in realtà sono malware mascherati. Una volta installate, queste app possono accedere a dati sensibili del dispositivo, credenziali bancarie e contatti aziendali. Scaricare app solo da store ufficiali è pertanto fondamentale.

Le truffe Wi-Fi pubblico sono onnipresenti in aeroporti, hotel e spiagge. I criminali creano hotspot con nomi credibili che in realtà sono reti malevole. Tutto il traffico viene intercettato: email, password, dati bancari. Utilizzare sempre VPN su reti pubbliche è di conseguenza essenziale.

La tua azienda ha procedure specifiche per validare richieste finanziarie urgenti durante le ferie?

Compila il modulo Contattaci

Strategie operative di difesa per il periodo estivo

Proteggere l’azienda durante le vacanze richiede pianificazione preventiva e procedure specifiche che compensano la ridotta presenza di personale. La regola fondamentale è implementare processi di verifica multi-step per qualsiasi azione critica: pagamenti, modifiche credenziali, accesso a dati sensibili. Anche con personale ridotto, nessuna azione ad alto rischio dovrebbe essere eseguibile da una singola persona senza conferme.

Una procedura efficace per richieste finanziarie urgenti prevede sempre verifica telefonica diretta con il richiedente, utilizzando numeri già noti — mai quelli presenti nell’email sospetta. Se il presunto richiedente non risponde, l’operazione viene pertanto sospesa fino a conferma verbale diretta.

Formazione e awareness del personale prima delle ferie

La formazione pre-ferie del personale è cruciale. Sessioni brevi prima dell’esodo estivo richiamano i rischi specifici del periodo e mostrano esempi concreti di attacchi recenti. Rinforzano inoltre le procedure di verifica. Trenta minuti di formazione mirata possono prevenire incidenti da centinaia di migliaia di euro.

Gli attacchi cyber nelle vacanze sfruttano proprio la disattenzione del personale in questo periodo. Particolare attenzione va dedicata a chi resta operativo durante le ferie: questi dipendenti gestiscono maggior carico di lavoro e sono quindi più vulnerabili. Sul fronte tecnico, mantenere aggiornati tutti i dispositivi anche durante le ferie è non negoziabile. Le patch di sicurezza critiche vanno applicate immediatamente, non rimandate a settembre.

Segnali di allarme da non ignorare durante le ferie

Riconoscere tempestivamente i segnali di attacco può fare la differenza tra un incidente contenuto e un disastro aziendale. Il primo campanello d’allarme riguarda richieste insolitamente urgenti: “deve essere fatto oggi”, “scade tra 2 ore”, “il CEO ha bisogno immediato”. La vera urgenza aziendale è rara; l’urgenza artificiale è invece tattica criminale standard.

Anomalie negli indirizzi email costituiscono un segnale critico: domini simili ma non identici, indirizzi email personali per comunicazioni aziendali, mittenti che non corrispondono alla firma. Controllare sempre attentamente l’indirizzo completo del mittente è pertanto fondamentale — non solo il nome visualizzato, che può essere facilmente falsificato.

Richieste che bypassano procedure normali sono immediatamente sospette: “non passare dal canale normale”, “teniamo riservato al rientro”, “non informare il team finance per ora”. I criminali sanno che le procedure esistono proprio per prevenire frodi e cercano pertanto di aggirarle attivamente. Qualsiasi richiesta che suggerisca di deviare da protocolli standard dovrebbe attivare allarmi immediati.

I tuoi dipendenti sanno esattamente a chi rivolgersi in caso di email sospetta durante le ferie?

Compila il modulo Contattaci

Polizza cyber risk: protezione contro gli attacchi cyber nelle vacanze

Anche con le migliori difese preventive, nessuna azienda è immune al 100% dagli attacchi cyber. Una polizza cyber risk rappresenta pertanto il secondo livello di protezione fondamentale che trasforma un potenziale disastro aziendale in un incidente gestibile. I dati 2025 rendono questa considerazione ancora più urgente: il danno economico medio per una PMI italiana colpita da un attacco informatico ha raggiunto i 59.000 euro, con punte ben superiori nei casi di ransomware con doppia estorsione.

L’intervento immediato h24 costituisce il primo vantaggio critico. Nel momento in cui viene rilevato un attacco ransomware o una violazione dati, una chiamata attiva immediatamente team specializzati di incident response: esperti forensi digitali, negoziatori ransomware, consulenti legali GDPR, specialisti comunicazione crisi. Un’azienda assicurata ha pertanto esperti operativi in minuti, anziché perdere ore cercando di capire cosa fare.

La protezione finanziaria completa copre costi che possono rapidamente raggiungere centinaia di migliaia di euro. Include rimborso per ripristino sistemi compromessi, recupero dati criptati, ricostruzione infrastrutture. Copre inoltre l’interruzione dell’attività: se l’attacco blocca operazioni per giorni o settimane, la polizza indennizza i mancati ricavi e i costi fissi continuativi.

Le spese legali e di notifica rappresentano un costo spesso sottovalutato. In caso di data breach con compromissione dati personali, le normative GDPR impongono notifiche al Garante Privacy entro 72 ore e comunicazioni dirette agli interessati. I costi legali per gestire queste procedure, più eventuali sanzioni e contenziosi, sono pertanto interamente coperti dalla polizza.

Pianificazione settembre: audit post-estivo della sicurezza informatica

Il rientro dalle ferie estive rappresenta il momento ideale per condurre audit completi della postura di sicurezza aziendale. La prima attività dovrebbe essere una valutazione completa dei rischi cyber specifici: quali asset sono più critici, quali minacce più probabili, dove esistono gap nelle difese attuali.

L’analisi delle polizze cyber disponibili va condotta con broker specializzati che comprendono le specificità settoriali dell’azienda. Una polizza cyber per una software house ha esigenze radicalmente diverse da quella per uno studio medico o un’azienda manifatturiera. Soluzioni standardizzate raramente offrono pertanto protezione ottimale; servono coperture cucite su misura sui rischi effettivi. Per approfondire le soluzioni disponibili, visita la nostra pagina sull’Assicurazione Cyber Risk.

Conclusioni: vigilanza continua contro gli attacchi cyber nelle vacanze

Gli hacker effettivamente non vanno in ferie; al contrario, intensificano attività proprio quando le difese aziendali si indeboliscono. I dati del 2025 lo confermano con numeri inequivocabili: in Italia quasi 3.800 attacchi informatici censiti nell’anno, con un picco estivo che ha colpito realtà produttive note come Conad, Fiorucci e Poltronesofà. Questa asimmetria tattica richiede alle aziende italiane di mantenere vigilanza costante e implementare procedure specifiche che compensano le vulnerabilità stagionali.

La combinazione di difese preventive robuste e protezione assicurativa adeguata rappresenta pertanto l’unica strategia razionale in un panorama di minacce in continua evoluzione. Le difese tecniche riducono la probabilità di attacchi cyber nelle vacanze riusciti; l’assicurazione cyber trasforma invece le conseguenze da catastrofiche a gestibili. Entrambi gli elementi sono necessari, nessuno è sufficiente da solo.

Il periodo post-estivo offre l’opportunità perfetta per ripensare strategicamente la cybersecurity aziendale. Non aspettare di diventare vittima per proteggerti: investire oggi in difese e coperture assicurative costa una frazione di quello che costerà recuperare da un attacco riuscito.

Non aspettare di diventare vittima: valuta oggi le coperture cyber per la tua azienda.

Compila il modulo Contattaci

FAQ — Attacchi cyber vacanze

Perché gli attacchi cyber aumentano durante le vacanze estive?

Durante le ferie estive le aziende operano con personale IT ridotto, processi di verifica rallentati e dipendenti meno vigili. Secondo lo Y-Report 2026 di Yarix, gli attacchi ransomware sono cresciuti del 51% nel 2025 a livello globale, con picchi concentrati nei mesi estivi. I criminali pianificano campagne specifiche per sfruttare questa finestra di vulnerabilità.

Compila il modulo Contattaci

Cos’è il CEO fraud e come colpisce le aziende in estate?

Il CEO fraud (Business Email Compromise) è una truffa in cui i criminali impersonano CEO o CFO per richiedere bonifici urgenti mentre i responsabili sono in ferie. Con i processi di verifica sospesi o rallentati, questi attacchi hanno tassi di successo elevati e possono causare perdite da decine o centinaia di migliaia di euro in poche ore.

La difesa più efficace è una procedura di verifica telefonica obbligatoria — su numeri già noti, mai quelli presenti nell’email — per qualsiasi richiesta di pagamento urgente, indipendentemente dal mittente apparente.

Compila il modulo Contattaci

Cosa copre una polizza cyber risk in caso di attacco durante le ferie?

Una polizza Cyber Risk copre i costi di ripristino sistemi, il recupero dati, l’interruzione dell’attività con indennizzo dei mancati ricavi e le spese legali per le notifiche GDPR al Garante Privacy entro 72 ore. Attiva inoltre un team h24 di incident response con esperti forensi, negoziatori ransomware e consulenti legali.

Il danno medio per una PMI italiana colpita da un attacco informatico nel 2025 ha raggiunto i 59.000 euro. La polizza trasforma questa perdita da catastrofica a gestibile, garantendo continuità operativa anche nei momenti di massima vulnerabilità estiva.

Compila il modulo Contattaci

Quali sono i segnali di un attacco cyber da non ignorare in estate?

I segnali principali sono tre: richieste con urgenza artificiale (“deve essere fatto oggi”, “scade tra 2 ore”), anomalie negli indirizzi email (domini simili ma non identici, mittenti che non corrispondono alla firma) e richieste che bypassano le procedure normali (“non informare il team finance”, “teniamo riservato al rientro”).

Qualsiasi combinazione di questi segnali deve attivare verifica immediata prima di qualsiasi azione. I criminali costruiscono urgenza artificiale proprio per impedire la verifica: rallentare e controllare è sempre la scelta corretta.

Compila il modulo Contattaci

Ultimi Articoli

-

Assicurazione credito commerciale: quando conviene davvero per una PMI

Assicurazione credito commerciale: quando conviene davvero per una PMI -

Come valutare l’affidabilità di un cliente ed evitare insolvenze

Come valutare l’affidabilità di un cliente ed evitare insolvenze -

Sollecitare pagamento cliente: come gestire i ritardi senza aumentare il rischio

Sollecitare pagamento cliente: come gestire i ritardi senza aumentare il rischio -

Cyber Hygiene e NIS 2: La Guida per le Aziende del Settore IT 2026

Cyber Hygiene e NIS 2: La Guida per le Aziende del Settore IT 2026 -

Danni Ambientali Attacco Cyber: Rischi OT Convergenza IT e Polizze

Danni Ambientali Attacco Cyber: Rischi OT Convergenza IT e Polizze -

PMI e Rischio Alluvioni: PGRA, Decalogo ANRA e Polizze Catastrofali

PMI e Rischio Alluvioni: PGRA, Decalogo ANRA e Polizze Catastrofali